Google Authenticator, nouvelle ROM et TWRP

Ayant dernièrement décidé de remettre le nez dans la config de mon téléphone, j’ai enfin passé le pas et ai quitté CyanogenMod pour LineageOS. (Spoiler: si vous utilisez nethunter, c’est le bordel. Je reviendrai sur le sujet lorsque j’aurai une solution fonctionnant totalement.)

Lorsque qu’on change sa config au point de faire un wipe system/data, il faut prévoir à l’avance toutes les données que nous voulons garder ainsi que les applications à réinstaller.

Tout était parfait, apps, contacts, agendas, portefeuilles, notes, et j’en passe.

N’étant pas fan de l’écosystème Google je n’utilise presque jamais l’authenticator, sauf pour 2 sites web sur lesquels je me connecte environs une fois par mois

Ce jour vint. Et là, drame. Par manque de recherches/tests, je ne savais pas que les données de l’application n’était pas liées à leur compte fourre-tout mais étaient stockées en locale, pas de rapatriement automatique donc.

Afin de pimenter le tout, la démarche sur le site en question permettant de recuperer une nouvelle clef pour mon appareil était à la fois fastidieuse et buguée.

2 solutions s’offraient alors à moi:

- Envoyer un ticket au support, avec carte d’identité et autres joyeusetés

- Essayer de bidouiller

N’ayant pas apprécié la majorité de mes échanges avec les supports des différents services que j’ai pu tester (pour ceux qui répondent) j’ai préféré tester d’abord la bidouille Surtout qu’en tant que pessimiste personne prévoyante, j’avais fais une sauvegarde complète de mon téléphone via TWRP.

Et c’est ça qui m’a sauvé.

Récupérer les fichiers d’une sauvegarde TWRP

Les fichiers de sauvegarde que créé TWRP utilisent l’extension .winXXX (où X sont des chiffres).

Fun fact: il ne s’agit en fait que d’archives renommées. De ce fait, vous pouvez renommer directement ces derniers afin de lire leur contenu.

Pour cela, changez l’extension de vos fichiers en .tar ou en tar.gz si vous aviez activé la compression lors de votre sauvegarde.

Maintenant nous pouvons jouer à Où est Charlie, il faut retrouver le fichier suivant:

data\data\com.google.android.apps.authenticator2\databases\databases

Vous l’avez ? Il ne reste plus qu’a le lire afin de récupérer vos clefs !

Lecture de la base de donnée du Google Authenticator

Maintenant que nous avons récupérer le fichier contenant nos clefs, il ne nous reste plus qu’à aller les chercher.

Fun Fact²: Le fichier contenant vos clefs est une base de donnée SQLite. Donc pour l’occasion j’ai utilisé DB Browser for SQLite.

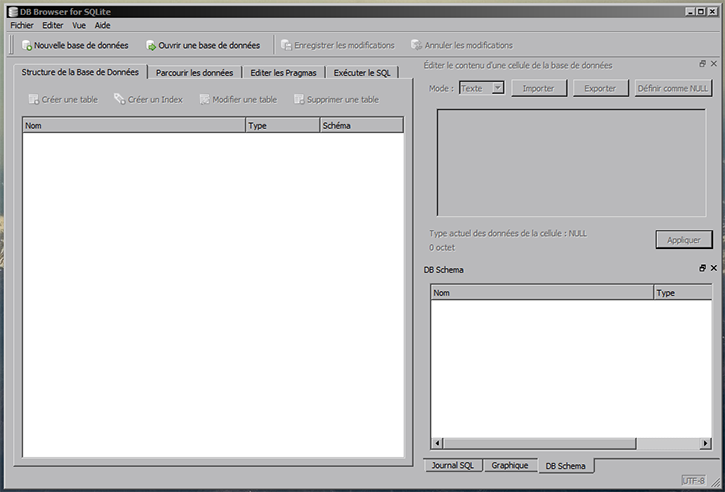

Ce logiciel permet de créer & modifier des bases de données SQLite, open source et disponible sur Linux, Windows & MacOS. Le tout via une interface graphique assez simple et intuitive.

On commence donc par lancer le soft.

Sélectionnez « Ouvrir une base de données » puis changez le type de fichier en « all files » et allez chercher votre fichier databases

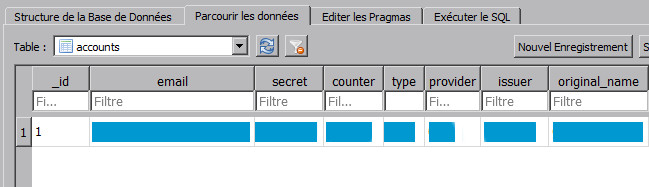

Une fois votre base de donnée ouverte, rendez vous dans l’onglet « Parcourir les données »

Vous devriez avoir ici la liste des clefs qui étaient stockées dans votre appareil, le plus important pour vous ici étant la colonne « secret ».

Import dans le Google Authenticator

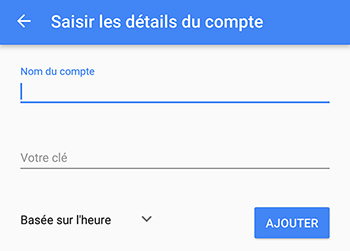

Il ne vous reste maintenant plus qu’à recopier vos clefs dans le Google Authenticator de votre nouveau téléphone / nouvelle rom.

Coinbase, j’arrive !